در مطالب قبل با انواع بدافزارها آشنا شدیم، حال میخواهیم به نحوهی بررسی و ارزیابی نفوذ در سیستم بپردازیم. پیش از انجام هرکاری در فرایند ارزیابی، ابتدا باید سیستم را مدلسازی نماییم.

نخستین گام در مدلسازی تهدیدات شناسایی نقاط آسیبپذیر و میزان خطریست که سیستم با آن روبروست. و این کار مقدمهای برای اقدامات پیشگیرانه و تدابیر مناسب دفاعی در برابر حملات احتمالی به سیستم میباشد.

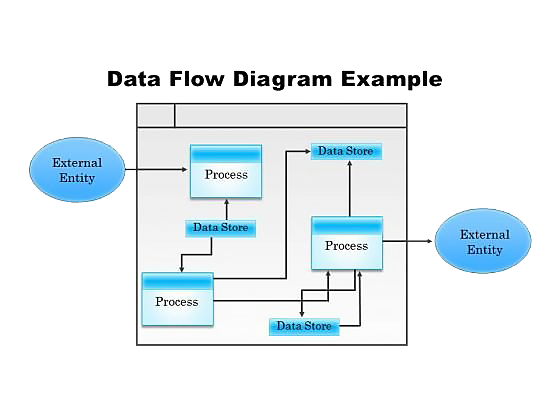

در روند ارزیابی برای مدلسازی سیستم، باید با دید یک نفوذگر، سیستم را بررسی کنیم. روش مورد استفاده در این مستند، روش مدلسازی با استفاده از نمودار جریان دادهها میباشد. نمودارهای مدلسازی، بازنمایی بصری از چگونگی کارکرد و ارتباط زیرسیستمها ارائه میدهند.

مدلسازی با استفاده از نمودار جریان داده ها (DFD)

DFD ها راههایی سطح بالا برای تمرکز بر روی دادهها و بررسی جریان داده در سیستم ارائه میدهند.

DFDها قابل تکرار هستند و با قرار گرفتن در یک سلسله مراتب سازمان یافته میتوانند بازتاب دقیقی از سیستم ارائه کنند.

در نمودار زیر میتوانید نمونهای از یک DFD را مشاهده کنید.

تعیین تهدیدات

پس از ایجادDFD ، با بررسی هر گره میتوان دادههای جریانیافته در مسیر گره و اهداف نفوذگر برای ایجاد حمله را یافت. اهداف جمعآوریشده پس از بررسی بر روی DFD، شناسایی نقاط ورود/خروج دادهها و دنبالکردن جریان داده در طول سیستم، مسیرهای تهدید را مشخص میکنند. مسیر تهدید به طور کلی به توالی گرههای پردازشی اطلاق میشود که پردازشهای انجام گرفته توسط آنها، میتوانند از دید امنیتی، مهم و خطر آفرین باشند. تمامی مسیرها و گرههایی که در دادهها تغییر ایجاد کرده و یا کاری را بر پایه دادههای ارسالی انجام میدهند، میتوانند یکی از مسیرهای تهدید باشند.

نمایهی تهدید

با مشخص کردن هر یک از اهداف و تهدیدات یک نفوذگر، آسیبپذیریهای ممکنِ ناشی از تهدیدات، روند نمایهی تهدید را شناسایی میکند. در هر تهدید باید دروننمایه تهدید از بین رفته و یا محافظت شود. نمایهی تهدید از سه هدف اصلی زیر تشکیل شده است.

- شناسایی تهدید

- تحقیق و بررسی تهدید

- برطرفسازی و یا محافظت از آسیبپذیری ایجاد شده توسط تهدید

به عنوان جمع بندی باید عرض کنیم که آشنایی با آسیب پذیریهای ایجاد شده توسط تهدیدات، برای پیادهسازی نمایه تهدید و تکمیل مدلسازی تهدید، امری حیاتی میباشد. در مدلسازی تهدیدات سیستم، شناسایی داراییهای ارزشمند یک سیستم به عنوان نفوذگر، بسیار حائز اهمیت است. و نیز پایهریزی تدابیر مناسب مهمترین بخش بعد از مدلسازی سیستم است.

در پایان این مطلب خواهشمندیم که از نظرات و تجربیات خود، ما را بیبهره نگذارید. در صورتی که موضوع خاصی برای مطالب، مد نظر دارید برای ما ارسال نمایید.